Windowsパソコンはどれも同じ――。もしそう考えているならば、大きな誤解である。大手パソコンメーカーが販売する一部の法人向けモデルは、消費者向けモデルには存在しないセキュリティー保護専用のハードウエアを搭載するからだ。

セキュリティー保護専用ハードの代表格が、OS(基本ソフト)より下層に位置するソフトウエアであるBIOS(Basic Input/Output System)やUEFI(Unified Extensible Firmware Interface)と呼ばれるファームウエアの改ざんなどを防ぐセキュリティーチップである。

法人向けパソコンのセキュリティーチップは、パソコンの心臓部であるCPUとは別個に動作するセキュリティー保護専用のプロセッサーだ。現在、消費者向けモデルを含む全てのWindows 11搭載パソコンが「TPM 2.0」規格のチップやそれに相当する仕組みを搭載する。一方、今回取り上げる法人向けモデルが搭載するセキュリティーチップは、TPM 2.0チップが備える暗号鍵の管理などの機能以外にも、様々なセキュリティー機能を提供する点が異なる。

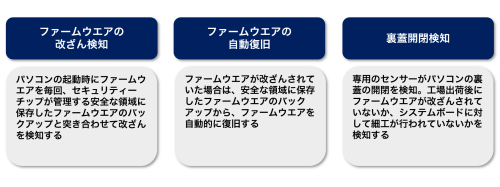

セキュリティーチップはCPUがファームウエアを稼働する前に、ファームウエアが改ざんされていないかどうかをチェックする。さらに改ざんされたファームウエアを自動的に復旧したり、ファームウエアの変更履歴を記録したりする機能をセキュリティーチップに搭載するメーカーもある。

ファームウエアはデバイスやメモリーを管理するという特性上、CPUの高い特権モードで動作している。ファームウエアが乗っ取られるとパソコン全体が乗っ取られてしまうし、OSを再インストールしただけではシステムを復旧できなくなる。しかもファームウエアの改ざんは、OS上で稼働するウイルス対策ソフトからは検知が難しい。そこでCPUとは別個に動作するセキュリティーチップでファームウエアを監視し、改ざんを防いでいるのだ。

ファームウエアを保護するセキュリティーチップは米Intel(インテル)や米Advanced Micro Devices(アドバンスド・マイクロ・デバイセズ、AMD)といったCPUメーカーが法人向けのチップセットやSoC(システム・オン・チップ)に組み込んで提供しているほか、米HPや中国レノボ・グループは独自にセキュリティーチップを開発して法人向けモデルに搭載している。

システムボードに対する物理的な攻撃も検知

最近は、ノートパソコンの裏蓋の開閉を検知する機能を搭載する法人向けパソコンも増えている。パソコンのシステムボードに対する物理的な攻撃をブロックするための仕組みだ。

システムボードへの物理的な攻撃手法としては、ファームウエアをフラッシュメモリーごと交換してしまう攻撃手法や、ディスク暗号化キーなどを保管するTPMセキュリティーチップの情報を傍受しようとする攻撃手法、メモリーやセキュリティーチップの物理現象(電源電流など)を観察してデータの在りかを推定する「サイドチャネル攻撃」などが知られている。こうした攻撃を防ぐための対策として、裏蓋開閉検知機能が搭載され始めている。

大手パソコンメーカーが法人向けパソコンにセキュリティー保護専用ハードを搭載してファームウエアの防御を強化しているのは、そうしたセキュリティー対策をユーザーの側が求めているからにほかならない。

この先は日経クロステック Active会員の登録が必要です

日経クロステック Activeは、IT/製造/建設各分野にかかわる企業向け製品・サービスについて、選択や導入を支援する情報サイトです。製品・サービス情報、導入事例などのコンテンツを多数掲載しています。初めてご覧になる際には、会員登録(無料)をお願いいたします。

からの記事と詳細 ( ゼロトラストの第一歩はパソコンから、進化するセキュリティー ... - 日経 xTECH Active )

https://ift.tt/VxTI8yh

No comments:

Post a Comment